錦です。

複数のメディア情報元(関連リンク参照)によると、Jabaライブラリ「Log4j」に重篤な脆弱性が存在している事がわかりました。

脆弱性

Apache Log4jは、Javaで用いられるログの出力ライブラリで、ここに悪意のある文字列を記録することだけで任意のリモートコードが実行できるようになる脆弱性が発見されたとのこと。特別な設定を必要ではないためApache Struts2、Apache Solr、Apache Druid、Apache Flinkなどに影響することがAliyunセキュリティチームによって確認されているとのこと。

このライブラリは多くのソフトウェアで用いられていると見られており、その中でもMinecraftのサーバーについては大きな影響があるとのことで、チャットで特定の文字列を入力することだけでリモート実行が可能に。サーバーアップデートをすることで対処可能な例もあるとのこと。

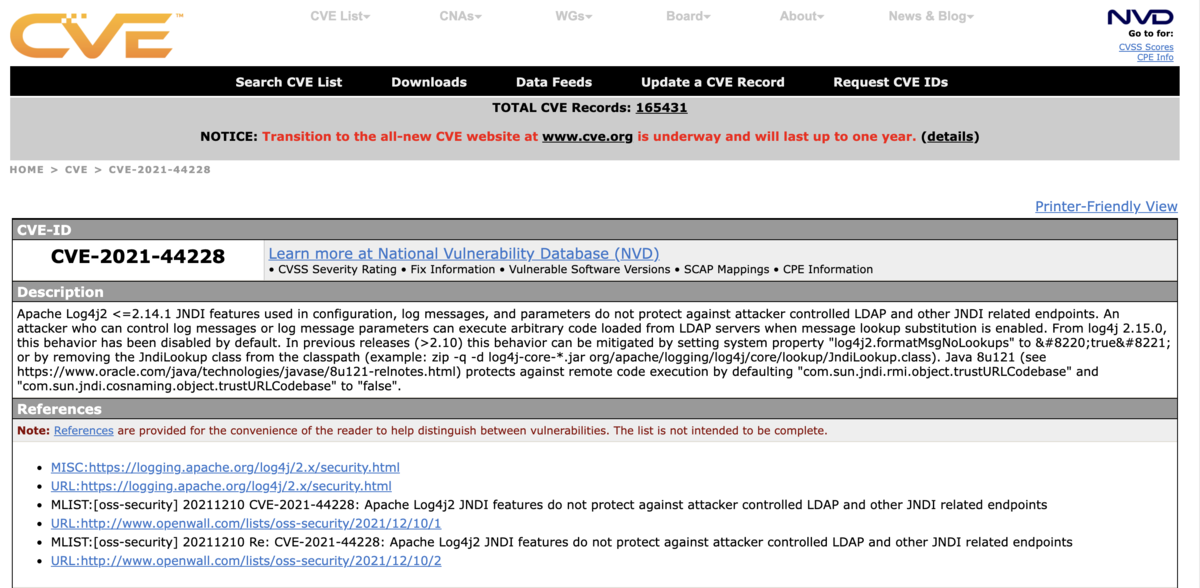

CVEのデータベースによると、この脆弱性には「CVE-2021-44228」というCVE番号がつけられています。多くのデータベースでは未だに影響やリスク、規模について調査中となっていますが、有識者やネットユーザーはライブラリが多くのソフトで使われていることや、直接使われていなくても、世界のシステムに強く根付いていること、悪用の容易さから影響が甚大になることについて懸念しています。

今回の log4j の脆弱性が大惨事である理由としては、Java でサーバサイド作っていれば直接でなくても依存で使っていることがほとんどで、関係ないと思っていても大体関係していることなんですよね。そして対策するのが相当大変なので放置する会社が多そうなので、暗黒期突入まで可能性あります。

— Takuo Kihira (@tkihira) December 10, 2021

Minecraftでは具体的な影響が明らかになっていますが、iCloudやSteamなども影響を受けることが懸念されています。

【重要】バニラ、Spigot、Paperなど全Minecraftサーバーでログインに関するライブラリ「log4j2」に任意のリモートコードを実行される重大な脆弱性が発見されました。既に攻撃が始まっているとのことですので、管理者は今すぐサーバーを止め、最新バージョンにしてください。https://t.co/8EWDGwrLWI

— SaziumR (@SaziumR) December 10, 2021

緩和策

米国政府が運用するNatinal Vulnerability Database(NVD)によると、Log4jのv2.15にてデフォルトで攻撃ができなくなっているとのことですが、v2.10以前のリリースについてはog4j2.formatMsgNoLookupsをtrueにするか、JndiLookupクラスを削除することで影響を緩和することができるとのこと。